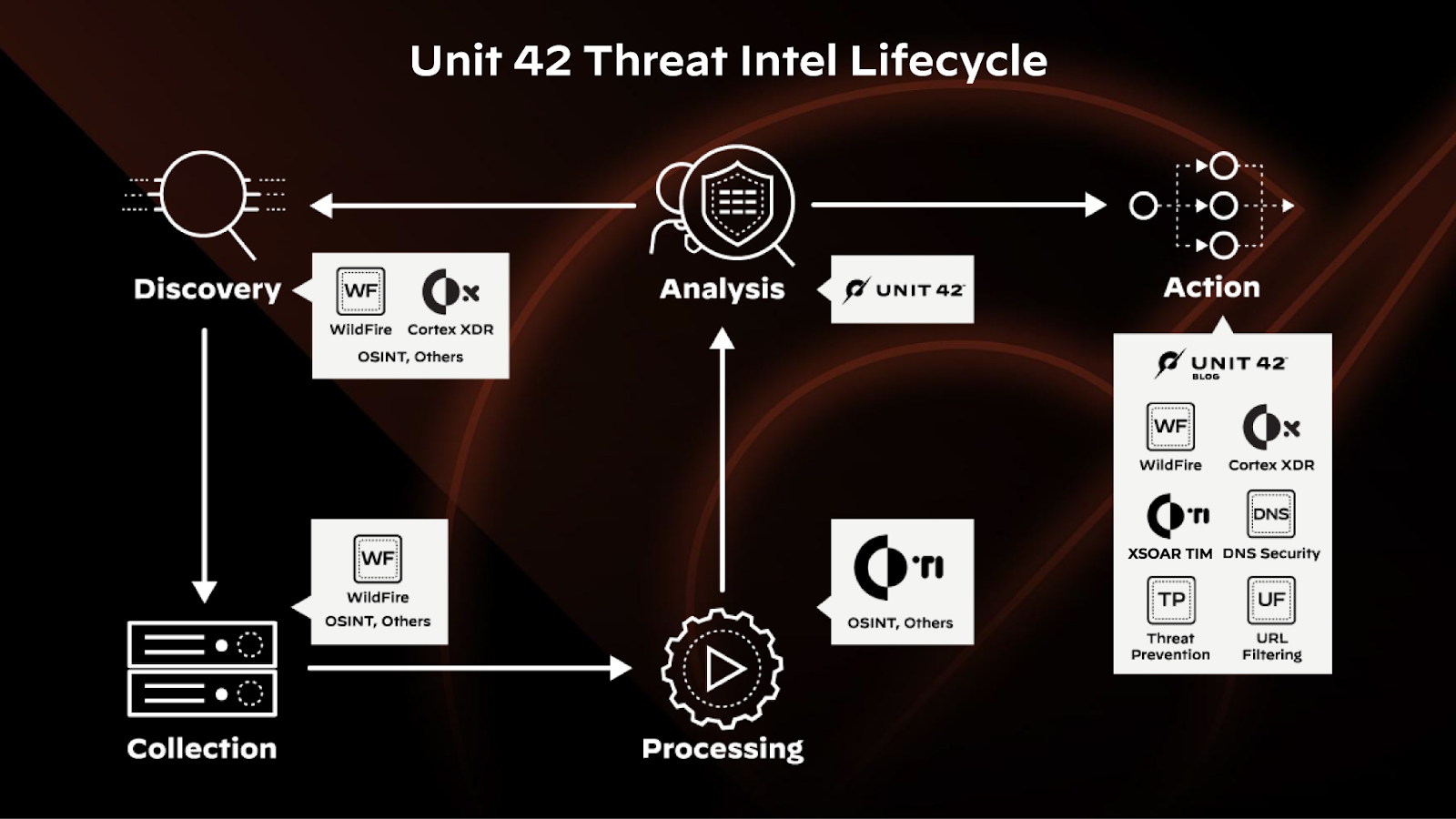

什麼是威脅情報生命週期?

威脅情報生命週期是網路安全中用來管理網路威脅的流程。它透過收集、分析和應用潛在及當前網路威脅的相關資訊,協助組織保護其資訊資產。目標是不斷地改善威脅情報的品質與相關性,適應不斷演進的網路威脅環境。

週期通常包括這些階段:

- 方向/發現:旨在確定或發現消費者的情報需求。

- 系列:從各種來源收集資料和資訊,以滿足確定的需求。

- 處理:資料經過清理以移除重複、不一致和不相關的資訊,轉換成適合分析的格式,並使用額外的上下文和元資料加以強化。

- 分析:原始資料和資訊經過整理、與其他來源融合,並透過各種機器和人工技術轉化為智慧。

- 傳播/行動:及時傳達已完成的情報產品,並適當地分發給預期的消費者。

- 反饋:持續評估情報週期每個步驟的成效,以確保最佳情報能送達預期的消費者。

威脅情報生命週期為何重要?

威脅情報生命週期是一個不斷地演進的過程,可協助組織透過持續改善對威脅狀況的理解,並據此調整防禦措施,從而領先網路威脅。

透過集中處理相關的威脅,生命週期可降低攻擊的影響,讓組織能更有效地回應,並維持穩健且適應性強的網路安全勢態。

威脅情報生命週期的 6 個階段

威脅情報程序 包含六個相互連繫的階段,共同蒐集、分析和散播潛在威脅的相關資訊。這個反覆的流程利用每個階段的回饋來精進後續策略,不斷地改善組織識別及應對威脅的能力。

方向/發現

為了啟動生命週期,安全性團隊會與業務利害關係人合作,以定義威脅情報計劃的目的與目標。這通常會從確定哪些資產和資料需要保護、分配資源和預算,以及建立關鍵績效指標 (KPI) 來衡量計畫的成功與否開始。這個階段是一個重要的起點,因為它為整個威脅情報程序建立了基礎。

系列

在蒐集階段,組織會從方向階段所確定的各種來源收集資料和資訊,其中包括:

- 內部日誌

- 外部威脅來源

- 開放源碼情報 (OSINT)

- 資訊分享與分析中心 (ISACS)

- SOCMINT

- 政府機構、產業團體和商業供應商

- 深網與暗網情報

處理

收集的資料會轉換成容易分析的格式。處理步驟包括分類、解密,以及將資料轉換成可用的形式。排序是根據特定的標準,將資料組織成類別或群組。資料解密,將任何加密或編碼的資料解碼,以便讀取和理解。

最後,資料會從一種語言或格式翻譯和轉換成另一種語言或格式,使其更容易理解和詮釋。這個重要的步驟讓分析師能夠更有效率地使用資料。

分析

在分析資料以找出潛在的網路威脅或攻擊時,專家會檢查處理過的資料,以找出惡意活動的模式、異常和其他跡象。這個過程通常需要交叉比對來自不同來源的資料,並使用分析技術來瞭解資訊的背景和意義。

傳播/行動

分析後的情報會分發給目標受眾。這可能是組織內的決策者、營運團隊或外部合作夥伴。關鍵在於確保情報是以可執行且相關的方式呈現。

意見回饋

收集主要利害關係人對所提供威脅情報的效用和相關性的回饋,是強化和改進威脅情報程序的重要步驟。我們會仔細分析從利益相關者收到的回饋,以找出情報流程中的不足和需要改進的地方,並確保所提供的情報是相關和最新的。從回饋中蒐集到的洞察力可用於完善和改進威脅情報流程,從而為我們的利害關係人提供更具針對性和更好的情報。

威脅情報生命週期架構的優點

威脅情報生命週期可增強組織防禦網路威脅的能力,並有助於以更具策略性、更有效率且更全面的方式管理網路安全風險。潛在效益包括

- 及早偵測並應對潛在威脅,可大幅降低網路攻擊的影響。

- 透過瞭解不斷演變的威脅形勢,並分配資源以發揮最大影響力,從而更具策略性地管理網路安全風險。

- 透過主動預防攻擊或降低其影響來節省成本,而不是處理網路攻擊的後遺症。

- 加強安全措施,使其對網路攻擊更具彈性。

- 在安全漏洞事件中為事件回應和鑑識分析提供寶貴的情境。

- 有效管理網路威脅,並被客戶和合作夥伴視為更可靠、更安全的企業,從而獲得競爭優勢。

- 針對特定的弱點,開發量身打造的安全解決方案。

- 透過整合來自不同全球來源的資訊,獲得更廣闊的網路威脅觀點。

- 透過將威脅情報整合至組織運作中,培養安全意識文化,鼓勵員工提高警覺性,並瞭解網路安全在其角色中的重要性。